Was Ist Ein Passkey – Passwortloser Sicheres Login Erklärt

Passkeys markieren einen fundamentalen Wandel in der digitalen Anmeldung. Die Technologie, die auf asymmetrischer Kryptographie basiert, ersetzt herkömmliche Passwörter durch kryptografische Schlüsselpaare und verspricht dabei höhere Sicherheit bei gleichzeitig besserer Benutzerfreundlichkeit. Große Technologieunternehmen wie Apple, Google und Microsoft haben den Standard bereits in ihre Ökosysteme integriert.

Seit der breiten Einführung mit iOS 16 und Android 14 im Jahr 2022 wächst die Unterstützung für Passkeys stetig. Immer mehr Online-Dienste bieten die passwortlose Anmeldung als Alternative an. Die Umstellung betrifft nicht nur Privatanwender, sondern auch Unternehmen und Finanzinstitute, die ihre Authentifizierungsverfahren modernisieren möchten.

Dieser Artikel erklärt, was Passkeys genau sind, wie sie funktionieren, welche Vor- und Nachteile bestehen und wie die weitere Entwicklung bis 2025 und darüber hinaus aussieht.

Was ist ein Passkey?

Ein Passkey ist eine passwortlose Authentifizierungsmethode, die auf dem FIDO2-Standard basiert undPublic-Key-Kryptographie verwendet. Anders als bei traditionellen Anmeldeverfahren gibt der Nutzer kein geheimes Passwort ein. Stattdessen kommt ein kryptografisches Schlüsselpaar zum Einsatz: Ein öffentlicher Schlüssel wird auf dem Server des Dienstanbieters gespeichert, während der zugehörige private Schlüssel sicher auf dem Gerät des Nutzers verbleibt.

Die Anmeldung erfolgt durch einen Herausforderung-Antwort-Mechanismus. Der Server sendet eine zufällige Zeichenfolge, das Gerät signiert diese mit dem privaten Schlüssel – geschützt durch Biometrie wie Face ID oder Fingerabdruck, eine PIN oder die Geräteentsperrung – und sendet die Signatur zurück. Der Server überprüft die Signatur mit dem öffentlichen Schlüssel, ohne dass jemals ein geteiltes Geheimnis übertragen wird.

Passwordless-Authentifizierung mittels Public-Key-Kryptographie nach FIDO2/WebAuthn-Standard

Asymmetrisches Schlüsselpaar: öffentlicher Schlüssel auf dem Server, privater Schlüssel hardwaregeschützt auf dem Gerät

Phishing-resistent, keine Passwörter zu merken, biometrische Anmeldung, Multi-Geräte-Synchronisation

Vollständig unterstützt von Apple, Google und Microsoft; wachsende Adoption bei Online-Diensten

Wichtige Fakten zu Passkeys

- Passkeys sind phishing-resistent, da der private Schlüssel domänenspezifisch gebunden ist und nie das Gerät verlässt

- Der private Schlüssel wird in hardwaregesicherten Bereichen wie Secure Enclave (Apple), TPM (Windows/Android) oder Samsung Knox gespeichert

- Jede Signatur ist zeitlich begrenzt und nicht wiederverwendbar

- Cloud-Synchronisation über iCloud Keychain oder Google ermöglicht Multi-Geräte-Nutzung

- Passkeys vereinen Gerät und Biometrie als integrierte Multi-Faktor-Authentifizierung

- Die Technologie basiert auf offenen Standards der FIDO Alliance und des WebAuthn-Protokolls

| Fakt | Details |

|---|---|

| Entwickler | FIDO Alliance in Zusammenarbeit mit Apple, Google und Microsoft |

| Standard | FIDO2 / WebAuthn Level 3 |

| Sicherheit | Hardware-gebundene Schlüssel,Biometrie lokal gespeichert |

| Erste breite Einführung | 2022 (iOS 16, Android 14) |

| Phishing-Schutz | Domänenspezifische Schlüssel, keine Passwort-Übertragung |

| Geräteanforderungen | Apple Secure Enclave, Android TPM (ab Version 9), Windows TPM |

Wie funktionieren Passkeys?

Die Funktionsweise von Passkeys lässt sich in mehrere Schritte unterteilen, die zusammen ein sicheres und benutzerfreundliches Anmeldeverfahren bilden. Das Kernprinzip basiert auf asymmetrischer Kryptographie, bei der zwei mathematisch verknüpfte Schlüssel zum Einsatz kommen.

Technische Grundlagen

Bei der Passkey-Einrichtung generiert das Gerät zunächst ein Schlüsselpaar bestehend aus einem öffentlichen und einem privaten Schlüssel. Der öffentliche Schlüssel wird an den Server des jeweiligen Dienstes übermittelt und dort gespeichert. Der private Schlüssel verlässt das Gerät niemals und wird in einem hardwaregesicherten Bereich wie der Secure Enclave bei Apple-Geräten, dem TPM (Trusted Platform Module) bei Windows und Android oder Samsung Knox bei Galaxy-Geräten abgelegt.

Bei der späteren Anmeldung läuft der Vorgang folgendermaßen ab: Der Server sendet eine zufällige Herausforderung (Challenge) an das Gerät. Das Gerät fordert den Nutzer zur Authentifizierung auf – typischerweise über Face ID, Touch ID, Fingerabdrucksensor oder die Geräte-PIN. Nach erfolgreicher Bestätigung signiert das Gerät die Herausforderung mit dem privaten Schlüssel und sendet die Signatur zurück an den Server. Dieser prüft die Signatur mit dem gespeicherten öffentlichen Schlüssel und gewährt bei erfolgreicher Verifikation den Zugang.

Da der private Schlüssel das Gerät nie verlässt und jede Signatur einzigartig ist, können Angreifer selbst bei einem Datenleck auf Serverseite keinen Zugang erhalten. Phishing-Angriffe scheitern, weil der Schlüssel nur auf der echten Domäne funktioniert – gefälschte Webseiten erhalten keine gültige Signatur.

Vergleich zu Passwörtern

Im Gegensatz zu Passwörtern, die als geteilte Geheimnisse sowohl beim Nutzer als auch auf dem Server gespeichert sind, arbeiten Passkeys mit einem asymmetrischen System. Bei Passwörtern muss der Nutzer das Geheimnis kennen und eingeben – und genau hier liegt die Schwachstelle: Passwörter können gestohlen, erraten oder durch Phishing abgegriffen werden.

Passkeys eliminieren dieses Problem, da nie ein Geheimnis übertragen wird. Der private Schlüssel ist nicht nur für Menschen unsichtbar – selbst bei vollständiger Kompromittierung des Servers wäre er nutzlos, da nur der öffentliche Schlüssel vorliegt. Die Anmeldung wird so einfach wie das Entsperren des Smartphones und überspringt die Passworteingabe vollständig.

Sind Passkeys sicher? Vorteile und Nachteile

Die Sicherheit von Passkeys übertrifft die herkömmlicher Passwörter in mehreren wesentlichen Punkten. Die Kombination aus hardwaregeschützter Schlüsselspeicherung, lokaler Biometrie und dem Herausforderung-Antwort-Verfahren macht gängige Angriffsvektoren wirkungslos.

Phishing-Schutz

Passkeys sind inhärent phishing-resistent, da sie nur auf der legitimen Domäne funktionieren. Der private Schlüssel ist an die ursprünglich registrierte Website gebunden. Versucht ein Angreifer, den Nutzer auf eine gefälschte Seite zu locken und dort die Anmeldung zu simulieren, schlägt die Authentifizierung fehl – die Signatur wäre für die falsche Domäne generiert und vom Server abgelehnt.

Zusätzlich schützen Passkeys vor Brute-Force-Angriffen, da der private Schlüssel nicht erraten werden kann. Credential-Stuffing, bei dem gestohlene Passwörter automatisiert auf verschiedenen Diensten ausprobiert werden, wird ebenfalls unmöglich, da Passwörter schlichtweg nicht mehr existieren. Selbst wenn ein Datenbankleck auf Serverseite erfolgt, sind die öffentlichen Schlüssel nutzlos ohne den zugehörigen privaten Schlüssel.

Die biometrischen Daten – ob Fingerabdruck, Gesichtserkennung oder Iris-Scan – verlassen das Gerät niemals. Sie dienen ausschließlich als Schutz für den privaten Schlüssel und werden nicht an Server übermittelt.

Vergleich: Passkeys vs. Passwörter

| Aspekt | Passkeys | Passwörter |

|---|---|---|

| Sicherheit | Phishing-resistent, hardwaregeschützt, einzigartige Schlüssel | Anfällig für Phishing, Brute-Force, Wiederverwendung |

| Benutzerfreundlichkeit | Biometrie oder PIN, kein Merken erforderlich, Multi-Gerät | Eingabe nötig, oft vergessen, komplizierte Resets |

| Funktionsweise | Asymmetrische Kryptographie, domänenspezifisch | Geteilte Geheimnisse, textbasiert |

| Risiken | Geräteabhängig, Ökosystem-Bindung | Diebstahl, Credential-Stuffing, Datenlecks |

Vorteile im Überblick

Für Nutzer bieten Passkeys zahlreiche Vorteile: Sie eliminieren die Notwendigkeit, komplexe Passwörter zu erstellen und zu merken. Die Anmeldung erfolgt in Sekunden durch einfache Geräteentsperrung. Da Biometrie und Gerätebesitz als Faktoren fungieren, ist die Sicherheit von Anfang an höher als bei herkömmlichen Multi-Faktor-Authentifizierungen. Cloud-Synchronisation ermöglicht die nahtlose Nutzung auf mehreren Geräten.

Für Unternehmen und Entwickler sinken die Support-Kosten, da Passwort-Resets entfallen. Die Conversion-Raten bei Anmeldungen verbessern sich durch den wegfallenden Reibungsverlust. Compliance-Anforderungen lassen sich einfacher erfüllen, und die Angriffsfläche für Cyberangriffe reduziert sich erheblich.

Bei Cloud-Synchronisation entsteht eine gewisse Abhängigkeit von Ökosystemen wie Apple oder Google. Physische FIDO2-Sicherheitsschlüssel bieten theoretisch höhere Sicherheit, sind aber weniger komfortabel und begrenzen auf circa 30 Passkeys pro Stick. Geräteverlust erfordert durchdachte Backup-Strategien.

Welche Geräte und Dienste unterstützen Passkeys?

Die Akzeptanz von Passkeys wächst kontinuierlich. Alle großen Technologieplattformen haben den Standard in ihre Betriebssysteme und Browser integriert. Die Kompatibilität erstreckt sich von Mobilgeräten über Desktop-Computer bis hin zu spezialisierten Sicherheitsschlüsseln.

Apple

Apple bietet vollständige Passkey-Unterstützung seit iOS 16 und macOS Ventura. Der private Schlüssel wird in der Secure Enclave gespeichert – einem hardwaregesicherten Bereich des Prozessors, der selbst bei Kompromittierung des Betriebssystems nicht ausgelesen werden kann. Die Synchronisation erfolgt über die iCloud Keychain und ermöglicht die Nutzung auf allen Apple-Geräten des Nutzers. Face ID und Touch ID dienen als Authentifizierungsmethoden.

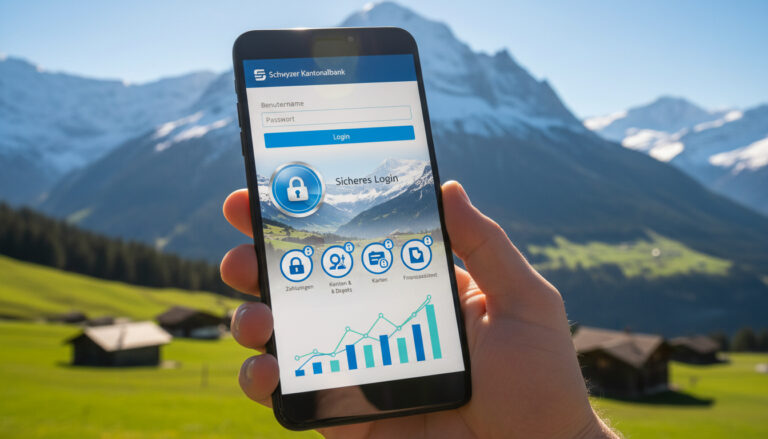

Besonders relevant ist die Cross-Plattform-Fähigkeit: Apple-Passkeys können auch auf Nicht-Apple-Geräten über QR-Code-Scanning genutzt werden, wobei das iPhone als Authenticator fungiert. Finanzinstitute wie die Schwyzer Kantonalbank E-Banking haben diesen Weg bereits beschritten.

Google integrierte Passkeys in Android 9 und höher, wobei das Trusted Platform Module als Sicherheitsgrundlage dient. Der Google Password Manager synchronisiert Passkeys über alle Android-Geräte und ermöglicht die Anmeldung in Chrome und anderen unterstützten Browsern. Auch auf iOS-Geräten funktionieren Google-Passkeys über die Google-App oder Chrome.

Microsoft

Microsoft unterstützt Passkeys über Windows Hello, das TPM 2.0 für die Schlüsselspeicherung nutzt. Die Integration in Edge und Azure Active Directory ermöglicht sowohl Privatanwendern als auch Unternehmen die Nutzung. Passkeys können über das Windows-Betriebssystem auf mehreren Geräten synchronisiert werden.

Browser-Übersicht

Alle großen Browser unterstützen den WebAuthn-Standard, der für Passkeys verwendet wird:

- Google Chrome: Vollständige Unterstützung auf Windows, macOS, Linux, Android

- Apple Safari: Unterstützung auf iOS 16+, macOS Ventura+, mit Secure Enclave

- Microsoft Edge: Integriert Windows Hello und TPM

- Mozilla Firefox: WebAuthn-Unterstützung seit Version 60+

Dienste wie Amazon, PayPal und diverse Banken haben die Anmeldung per Passkey bereits implementiert. Weitere große Plattformen werden folgen, da der Standard von der FIDO Alliance aktiv vorangetrieben wird.

So erstellen und nutzen Sie einen Passkey

Die Einrichtung eines Passkeys ist unkompliziert und dauert nur wenige Sekunden. Der genaue Ablauf variiert je nach Dienst und Gerät, folgt jedoch einem einheitlichen Prinzip.

Schritt-für-Schritt-Anleitung

- Dienst aufrufen und anmelden: Navigieren Sie zur Website oder App eines unterstützten Dienstes und melden Sie sich wie gewohnt mit bestehenden Zugangsdaten an.

- Passkey-Option wählen: Rufen Sie die Kontoeinstellungen oder Sicherheitsoptionen auf und wählen Sie „Passkey erstellen” oder „Mit Passkey anmelden”.

- Gerät entsperren: Bestätigen Sie die Erstellung mit Ihrer Biometrie (Face ID, Fingerabdruck) oder der Geräte-PIN. Das Schlüsselpaar wird automatisch generiert.

- Bestätigung erhalten: Der öffentliche Schlüssel wird an den Dienst übermittelt, der private Schlüssel sicher gespeichert.

Bei der nächsten Anmeldung erscheint die Option „Mit Passkey anmelden”. Nach dem Fingertippen entsperren Sie Ihr Gerät wie gewohnt, und die Anmeldung erfolgt automatisch – ohne jemals ein Passwort eingeben zu müssen.

Synchronisation über Geräte

Die Cloud-Synchronisation macht Passkeys besonders praktisch. Bei Apple-Geräten erfolgt die Synchronisation automatisch über die iCloud Keychain. Google synchronisiert über das Android-Profil und den Google Account. Diese Verfahren sind Ende-zu-Ende verschlüsselt, was bedeutet, dass selbst die Cloud-Anbieter keinen Zugriff auf die privaten Schlüssel haben.

Für Nutzer mehrerer Plattformen bietet sich die Option, das Smartphone als Authenticator für Desktop-Geräte zu verwenden. So lässt sich beispielsweise ein am iPhone gespeicherter Passkey nutzen, um sich auf einem Windows-PC anzumelden.

Entwicklung und Zeitschiene bis 2026

Die Geschichte der Passkeys begann mit der Gründung der FIDO Alliance und der Entwicklung des FIDO2-Standards im Jahr 2019. Die Einführung von CTAP2 (Client to Authenticator Protocol) legte den technischen Grundstein für die Kommunikation zwischen Geräten und Authentifikatoren.

Die vollständige Ablösung von Passwörtern wird nach Einschätzung von Sicherheitsexperten noch Jahre in Anspruch nehmen. Viele Dienste müssen ihre Infrastruktur umstellen, und besonders kleinere Anbieter benötigen Zeit für die Implementierung. Dennoch deutet die breite Unterstützung durch die Tech-Giganten auf einen unvermeidlichen Übergang hin.

Was ist gesichert – was bleibt unklar?

Die grundlegende Sicherheitstechnologie hinter Passkeys ist wissenschaftlich fundiert und durch unabhängige Prüfstellen validiert. Gleichzeitig existieren offene Fragen, deren Beantwortung die weitere Entwicklung beeinflussen wird.

| Gesicherte Informationen | Noch unklare Aspekte |

|---|---|

| Passkeys sind phishing-resistent durch domänenspezifische Bindung | Wie vollständig wird die Cross-Device-Synchronisation zwischen Ökosystemen funktionieren? |

| Hardwaregeschützte Schlüsselspeicherung ist sicherer als Cloud-Passwörter | Welche regulatorischen Anforderungen könnten neue Hürden schaffen? |

| FIDO2/WebAuthn ist ein offener, standardisierter Standard | Wie wird sich die Akzeptanz in regulierten Branchen wie Gesundheitswesen entwickeln? |

| Biometrie verlässt das Gerät niemals | Inwieweit werden Backup-Optionen von Nutzern akzeptiert? |

| Große Tech-Unternehmen unterstützen den Standard langfristig | Wie schnell werden kleine Dienste die Umstellung umsetzen? |

Hintergrund: Warum Passkeys die Zukunft der Authentifizierung sind

Jahrzehntelang waren Passwörter das dominierende Mittel zur Online-Authentifizierung – trotz ihrer bekannten Schwächen. Studien zeigen, dass die Mehrheit der Datenschutzverletzungen auf kompromittierte Zugangsdaten zurückzuführen ist. Schwache, wiederverwendete oder gestohlene Passwörter stellen eine der größten Sicherheitslücken im digitalen Raum dar.

Passkeys adressieren diese Probleme grundlegend, indem sie das Sicherheitsmodell verändern. Statt auf Wissen (etwas, das man kennt) setzen sie auf Besitz (etwas, das man hat) und/biometrische Merkmale (etwas, das man ist). Diese Kombination macht Angriffe erheblich schwieriger und erhöht gleichzeitig die Benutzerfreundlichkeit.

Die FIDO Alliance, gegründet von führenden Technologieunternehmen, hat den Standard bewusst als offene Spezifikation konzipiert. Dies ermöglicht die plattformübergreifende Nutzung und verhindert Abhängigkeit von einem einzelnen Anbieter. Für Nutzer bedeutet dies: Ein bei Apple erstellter Passkey kann prinzipiell auch auf Android-Geräten funktionieren, sofern die Dienste dies unterstützen.

Expertenstimmen und Quellen

Die FIDO Alliance bezeichnet Passkeys als das Ende der Passwort-Ära. Der Verband betont, dass die Technologie entwickelt wurde, um „sicherer als Passwörter” zu sein und gleichzeitig die Benutzererfahrung zu verbessern. Apple beschreibt Passkeys als den „sichersten Weg, sich bei Apps und Websites anzumelden”.

Passkeys represent the next generation of authentication, eliminating the vulnerabilities that passwords have struggled with for decades.

— FIDO Alliance

Sicherheitsunternehmen wie Kaspersky attestieren Passkeys ein „geringeres Login-Risiko” und sehen die Technologie als wichtigen Schritt zur Verbesserung der Unternehmenssicherheit. Verbraucherschutzorganisationen wie die Verbraucherzentrale NRW empfehlen Passkeys als Alternative zu herkömmlichen Passwörtern, weisen jedoch auf die Notwendigkeit funktionierender Backup-Strategien hin.

Fazit

Passkeys stellen einen der bedeutendsten Fortschritte in der digitalen Authentifizierung dar. Die Kombination aus hoher Sicherheit, einfacher Bedienung und breiter Plattformunterstützung macht sie zur bevorzugten Methode für die Anmeldung bei Online-Diensten. Nutzer profitieren von der Elimierung lästiger Passwörter, während Unternehmen die Sicherheit ihrer Systeme verbessern und Support-Kosten senken.

Wer einen Passkey einrichtet, sollte sich dennoch über Backup-Optionen informieren – etwa die Synchronisation über Cloud-Dienste oder das Hinterlegen alternativer Anmeldeverfahren. Die Credit Suisse E-Banking-Migration zeigt exemplarisch, wie auch etablierte Finanzinstitute die Umstellung auf moderne Authentifizierungsmethoden angehen.

Häufig gestellte Fragen

Wer hat Passkeys entwickelt?

Passkeys wurden von der FIDO Alliance in Zusammenarbeit mit Apple, Google und Microsoft entwickelt. Der zugrundeliegende FIDO2/WebAuthn-Standard ist offen und plattformübergreifend.

Wie sicher sind Passkeys im Vergleich zu Passwörtern?

Passkeys bieten deutlich höhere Sicherheit. Sie sind phishing-resistent, nicht erratbar und durch Hardware geschützt. Der private Schlüssel verlässt das Gerät niemals.

Kann ich Passkeys auf mehreren Geräten nutzen?

Ja, über Cloud-Synchronisation wie iCloud Keychain oder Google Password Manager. Alternativ fungiert ein Smartphone als Authenticator für andere Geräte per QR-Code.

Was passiert, wenn ich mein Gerät verliere?

Bei aktiviertem Cloud-Sync sind Passkeys auf neuen Geräten wiederherstellbar. Ohne Sync ist eine Wiederherstellung nur über Backup-Codes oder alternative Anmeldeverfahren beim jeweiligen Dienst möglich.

Wann werden Passkeys zum Standard?

Die breite Einführung begann 2022. Bis 2025 wird eine Massenadoption erwartet, wobei der vollständige Übergang noch mehrere Jahre dauern wird.

Welche Browser unterstützen Passkeys?

Alle gängigen Browser: Chrome, Safari, Edge und Firefox unterstützen den WebAuthn-Standard für Passkeys auf ihren aktuellen Versionen.

Sind Passkeys auch ohne Internetverbindung nutzbar?

Die lokale Authentifizierung funktioniert offline. Die Synchronisation und neue Passkey-Registrierungen erfordern jedoch eine Internetverbindung.